13-4. ISO/IEC27001の審査準備と審査内容

13-4-1. ISO/IEC27001の認証機関の選定と申し込み

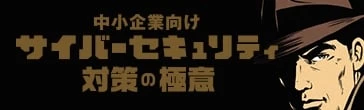

組織がISO/IEC 27001の認証を取得するためには、一般社団法人情報マネジメントシステム認定センター(ISMS-AC)から認定された認証機関からの審査を受け、認証基準に適合していると認められる必要があります。

ISO/IEC27001(ISMS)における「認証」と「認定」は似た用語ですが、英語では”certification”と”accreditation”で異なる意味を持つ用語です。「認証」は組織の情報セキュリティマネジメントシステムがISO 27001の規格に適合していることを公的機関が証明することです。一方、「認定」は、審査機関が十分な審査能力をもち、かつ公平な審査が行われていることを証明する仕組みです。日本ではISMS-ACがISMSの認証機関を認定しています。

図56. 認証取得の申請先

(出典)JIPDEC「ISMS/ITSMS/BCMS/CSMS認証を取得するには」をもとに作成

認証取得を希望する組織は認定された認証機関の中から選んで申請します。

認定された認証機関は、ISMS-ACのWebページに掲載されています。

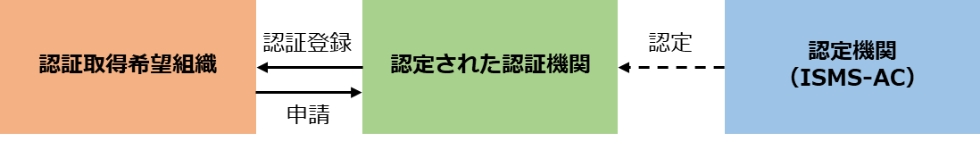

図57. 認証機関の選択

(出典)JIPDEC「ISMS/ITSMS/BCMS/CSMS認証を取得するには」をもとに作成

認定された認証機関は、業種による制限はありませんので、どの業種の組織でも審査することができます。しかし、審査において業種特有な専門的知識が必要な場合は、認証機関として審査を受付けない場合がありますので、事前に確認することが大切です。また、利害が絡む場合などでは審査を受付けられない場合があります。

認証機関を選択したら、認証審査・登録に関する条件について事前に確認し、合意されたら申請します。

認証登録に関わる料金は、適用範囲や受審組織の規模などの他、認証機関によっても異なります。見積りをとることもできます。

申請に必要な書類や様式などは、認証機関に確認します。

詳細理解のため参考となる文献(参考文献)

13-4-2. ISO/IEC27001の審査事前準備

ISO/IEC 27001に準拠したISMSを実装するには、どのようなステップが必要なのか解説します。実装に際してはISO/IEC 27001の認証審査を受けることになります。そのため、審査対象となるISMSの構築を実施し、実際の運用状況について記録することになります。

13-4-3. ISO/IEC27001の審査(第一段・第二段)

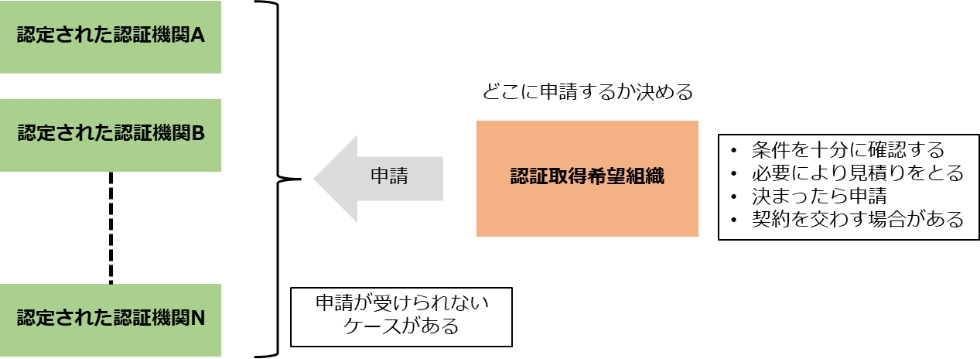

「ISMS認証」とは、組織の構築したISMSがISO/IEC 27001に基づいて適切に運用管理されているかを、第三者であるISMS認証機関が、利害関係のない公平な立場から審査し証明することです。この認証を公正に運用するために、国際的な枠組みが定められており、これを「ISMS適合性評価制度」と呼んでいます。この適合性評価制度は、以下の図に示したように「認証機関」「認定機関」「要員認証機関」から構成されています。

ISO/IEC 27001は、 ISMS適合性評価制度において、第三者である認証機関がISMS認証を希望する組織の適合性を評価するための基準となります。認証審査においては、組織のISMSがISO/IEC27001の標準に適合しているかが評価されることになります。

図58. ISMS適合性評価制度

(出典)ISMS-AC「ISMS適合性評価制度」を基に作成

マネジメントシステム規格への適合性を保証する場合、認証の代わりに特に他と区別するため「審査登録」という用語を用いることがあります。この場合、認証の対象は、製品、サービスあるいはプロセスではなく、組織のマネジメントシステムそのものとなることに注意が必要です。

(出典)MSQA「ISMS推進マニュアル - 活用ガイドブック ISO/IEC 27001:2022 対応1.0版」を基に作成

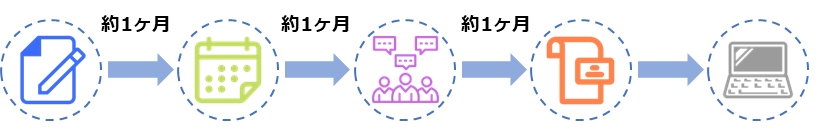

ISMSの認証審査は、大まかに以下のようなステップで進みます。

なお、審査に要する期間や工数、申請方法、申請時の準備物、認証登録料金などは、認証機関によって異なります。 ISMS認証機関は、情報マネジメントシステム認定センター(ISMS-AC)のホームページで公開されているため、申請先選定の際は確認することが大切です。

13-4-4. ISO/IEC27001の維持審査・再認証審査

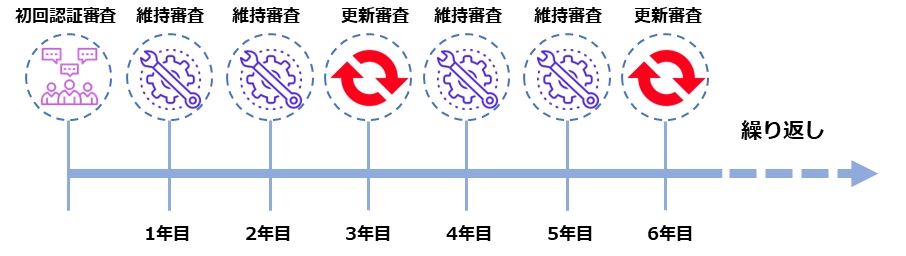

ISMS認証取得後も、維持・更新のための審査があります。年に1回以上の維持審査(サーベイランス審査)と、3年ごとに認証の有効期限を更新するための全面的な審査(再認証審査)です。どちらにおいても、組織のISMSが引き続き規格に適合し、有効に維持されているかが確認されます。

コラム

SMSの導入には経営陣からのコミットメントが不可欠です。経営層が情報セキュリティの重要性を理解し、リーダーシップを発揮することにより、組織全体が情報セキュリティの確保に向けて協力的になります。

■ 従業員の教育と意識向上

従業員への教育は、従業員に基本方針や対策基準などを理解させ、策定された実施手順を実践してもらうために重要です。定期的なトレーニングや教育プログラムを通じて、従業員が脅威に対処できるようにサポートしていくことが大切です。

■ リスク評価と適切な対応策

リスク評価を行い、特定のリスクに対して適切な対応策を策定することにより、情報資産の保護と事業の継続性を確保できます。

実施手順が抽象的で理解しづらい場合、従業員は具体的に何を順守して行動すればよいかわからず、セキュリティ対策が不十分になってしまいます。わかりやすい実施手順を策定し、従業員に浸透させることが重要です。

■ 不十分な監査と改善の実施

ISMSの運用において監査と改善を怠ってしまうと、新たな脅威に適応できず、セキュリティ体制が陳腐化してしまいます。定期的な監査と、その結果をもとにした改善活動を継続的に行うことが必要です。

ISMSの導入を成功させるためには、経営層のリーダーシップ、従業員の教育、リスクマネジメントの適切な実施が欠かせません。常に変化するセキュリティ環境に適応する柔軟性や継続的な改善が、組織の情報セキュリティを確保することにつながります。